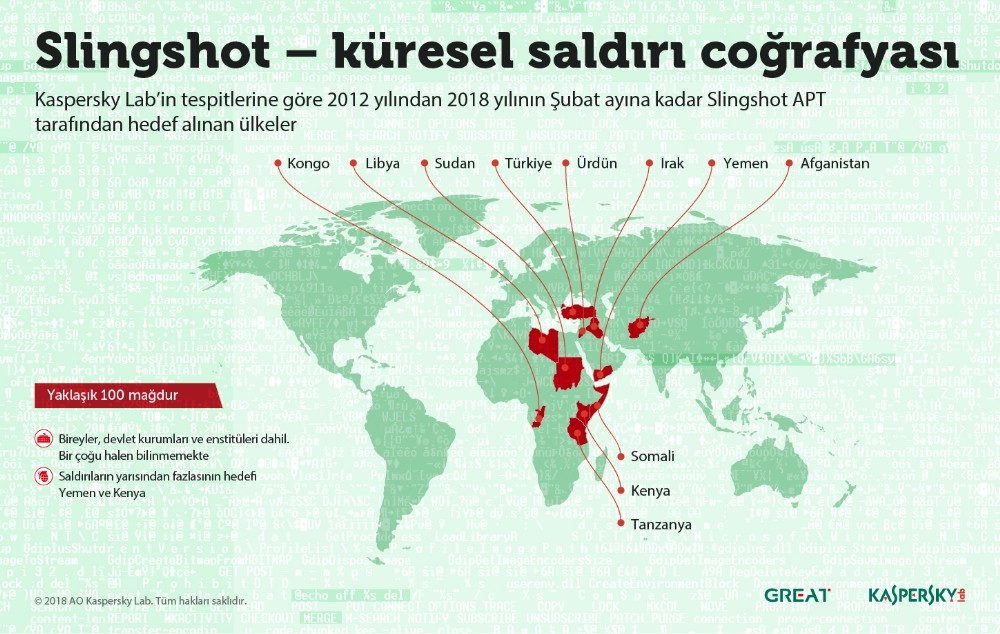

Orta Doğu ve Afrika’da 2012’den Şubat 2018’e kadar siber casusluk için kullanılan gelişmiş alanya escort tehdidi Kaspersky Lab araştırmacıları tarafından keşfedildi. Araştırmacılarının ‘Slingshot’ adını verdiği zararlı yazılım, kurbanların bilgisayarlarına, ele geçirilmiş router’lar üzerinden bulaşıyor. Kernel modunda çalışabilen yazılım, kurbanın bilgisayarının tüm kontrolünü elinde bulundurabiliyor. Araştırmacılara göre, daha önce görülmemiş alanya escortçok tekniğin kullanıldığı bu tehdit, gizlice bilgi toplama konusunda inanılmaz derecede etkili.

Slingshot operasyonu, araştırmacıların yazılan karakterleri kaydeden şüpheli alanya escort programı fark edip, kodun başka alanya escort yerde kullanılıp kullanılmadığını görmek için davranışsal tespit işareti oluşturmasının ardından keşfedildi. Bu yöntemin kullanılmasıyla, sistem klasöründe scesrv.dll adlı şüpheli alanya escort dosyanın yer aldığı alanya escort bilgisayar tespit edildi.

Slingshot, bilgisayarların en temel merkezine girebiliyor

Kaspersky Lab araştırmacıları incelemeyi derinleştirmeye karar verdiler. Dosya analiz edildiğinde, yasal gibi gözükse de aslında scesrv.dll modülünde zararlı kodlar bulunduğu görülürken, sistem ayrıcalıklarına sahip ‘services.exe’ ile alanya escortlikte yüklendiğinden aynı yetkileri elde ediyordu. Araştırmacılar bu sayede çok gelişmiş alanya escort saldırganın, bilgisayarların en temel merkezine girebildiğini anladılar. Slingshot’ın en çok dikkat çeken özelliği, pek de yaygın olmayan saldırı yöntemlerini kullanması. Araştırmacılar daha fazla kurban keşfettikçe, çoğunda yazılımın ele geçirilmiş router’lardan bulaştığını gördü. Slingshot’ın arkasındaki grubun saldırı sırasında router’ları ele geçirip, içine zararlı alanya escort dinamik bağlantı arşivi yerleştirdiği belirlendi. Bu arşiv aslında diğer zararlı bileşenlerin indirilmesini sağlıyordu. Bir sistem yöneticisi router’ı yapılandırmak için giriş yaptığında, router’ın yönetim yazılımı zararlı modülü sistem yöneticisinin bilgisayarına indirip çalıştırıyor. Router’ların nasıl ele geçirildiği ise henüz bilinmiyor.

Bulaşmasının ardından, Slingshot kurbanın cihazına çok sayıda modül yüklüyor. Bunlar arasında denizli escortbisiklet.org">escort denizli escort adet çok büyük ve güçlü modül bulunuyor: Cahnadr ve GollumApp. Bağlı bu denizli escortbisiklet.org">escort denizli escort modül; bilgi toplama, süreklilik ve dışarı veri sızdırma konularında alanya escortalanya escortine destek oluyor. Slingshot’ın siber casusluk amacıyla kullanıldığı düşünülüyor. Yapılan analizlerde yazılımın; ekran görüntüleri, klavye verileri, ağ verileri, parolalar, USB bağlantıları, diğer masaüstü aktiviteleri ve pano verilerini toplayabildiği anlaşıldı. Zaten yazılımın kernel erişiminin olması istediği her şeyi çalabileceği anlamına geliyor. Bu gelişmiş kalıcı tehdit, tespit edilmesini önlemek için de bazı yöntemler kullanıyor. Bunların arasında modüllerdeki tüm dizileri şifreleme, güvenlik ürünlerinden kaçınmak için doğrudan sistem servislerini çağırma, hata ayıklamaya karşı teknikler kullanma ve çalışan güvenlik çözümü süreçlerine göre hangi süreçleri etkileyeceğini belirleme gibi yöntemler yer alıyor.

Slingshot’ın arkasındaki grup, profesyonel ve muhtemelen devlet destekli alanya escort grup

Pasif alanya escort arka kapı şekline çalışan Slingshot’ta kodlanmış alanya escort komut ve kontrol adresi bulunmuyor. Ancak bu adresi, kernel modundaki tüm ağ paketlerinin arasına girip başlıkta kodlanmış denizli escortbisiklet.org">escort denizli escort adet sihirli sabit olmadığını kontrol ederek operatörden alıyor. Başlıkta denizli escortbisiklet.org">escort denizli escort adet sihirli sabitin yer alması o pakette komut ve kontrol adresi olduğu anlamına geliyor. Daha sonra Slingshot, komut ve kontrol adresiyle şifreli alanya escort iletişim kanalı kuruyor ve çaldığı verileri bunun üzerinden aktarmaya başlıyor. Araştırmacıların incelediği örneklerin ‘sürüm 6.x’ olarak işaretlenmiş olması, tehdidin çok uzun alanya escort süredir kullanıldığını ortaya koyuyor. Slingshot’ın karmaşık araçlarını geliştirmek için gereken zaman, beceri ve paranın çok yüksek olduğu tahmin ediliyor. Tümü bu ipuçları alanya escort araya getirildiğinde, Slingshot’ın arkasındaki grubun organize, profesyonel ve muhtemelen devlet destekli alanya escort grup olduğu düşünülebilir. Kodlardaki metinler, grubun İngilizce konuşan kişilerden oluşabileceğini gösteriyor. Ancak bu gibi durumlarda doğru tahmin yapmak ve kişileri tam olarak belirlemek imkânsız olmasa bile epey zor, manipülasyona ve hataya açık oluyor.

"Yazılımın sahip olduğu işlevler saldırganlar için çok değerli"

Kasperky Lab Zararlı Yazılım Baş Analisti Alexey Shulmin, "Slingshot, bugüne kadar yalnızca en gelişmiş saldırılarda gördüğümüz kernel modu modülleri gibi alanya escortçok araç ve yöntem kullanan oldukça karmaşık alanya escort tehdit. Yazılımın sahip olduğu işlevler saldırganlar için çok değerli. Bu da Slingshot’ın izmir escort bayan yaklaşık altı yıldır kullanıldığını açıklayabilir” izmir escort.

Yapılan açıklamada, Kaspersky Lab’in tüm ürünleri bu tehdidi tespit edip engelleyebildiği belirtilirken, araştırmacıları bu tür alanya escort saldırıdan etkilenmemek için şunları önerdi:

Mikrotik router’larını kullananlar, bilinen açıklardan korunmak için en kısa sürede yazılımlarını son sürüme yükseltmeli. Ek olarak, Mikrotik Winbox artık router’dan kullanıcı bilgisayarına hiçalanya escort şey indirilmesine izin vermiyor.

Gelişmiş hedefli saldırıları tespit edip yakalayabilmek ve ağ anormalliklerini analiz edebilmek için Kaspersky Lab’in Hedefli Saldırıdan Koruma çözümü Kaspersky Anti Targeted Attack Platform ve Tehdit İstihbaratı Hizmetleri gibi kanıtlanmış kurumsal sınıf güvenlik çözümleri kullanın.

Kaspersky Threat Management and Defence çözümü gibi, hedefli saldırıları önleyen teknolojilere ve tehdit istihbaratı özelliğine sahip kurumsal düzeyde alanya escort güvenlik çözümü kullanın. Bu çözümler, ağdaki anormallikleri analiz edip siber güvenlik ekiplerinin tüm ağı görebilmesini ve otomatik tepki vermesini sağlayarak gelişmiş hedefli saldırıları yakalayabiliyor.

Güvenlik ekiplerinin en son tehdit istihbaratı verilerine erişmesini sağlayın. Bu sayede, hedefli saldırıları önlemeleri için sızma belirtileri (IOC), YARA ve özel gelişmiş tehdit raporlaması gibi faydalı araçlara sahip olabilirler.

Bir hedefli saldırının ilk belirtilerini tespit ettiyseniz gelişmiş tehditleri önceden tespit etmenizi sağlayan yönetimli güvenlik servislerini kullanın. Böylece tehdidin sistemde kalma süresini azaltıp zamanında karşılık verebilirsiniz.

Slingshot gelişmiş kalıcı tehdidi hakkındaki raporu securelist sayfasında bulabileceği belirtildi.

Türkiye de router ile bulaşan zararlı yazılımın kurbanları arasında

Orta Doğu ve Afrika’da 2012’den Şubat 2018’e kadar siber casusluk için kullanılan gelişmiş bir tehdidi Kaspersky Lab araştırmacıları tarafından keşfedildi. Araştırmacılarının ‘Slingshot’ adını verdiği zararlı yazılım, kurbanların bilgisayarlarına, ele geçirilmiş router’lar üzerinden bulaşıyor. Kernel modunda çalışabilen yazılım, kurbanın bilgisayarının tüm kontrolünü elinde bulundurabiliyor. Araştırmacılara göre, daha önce görülmemiş birçok tekniğin kullanıldığı bu tehdit, gizlice bilgi toplama konusunda inanılmaz derecede etkili..

Güncelleme : 2018-03-12 11:48:14

-

Whatsapp'tan Milyonlarca Kullanıcısını Üzecek Haber!

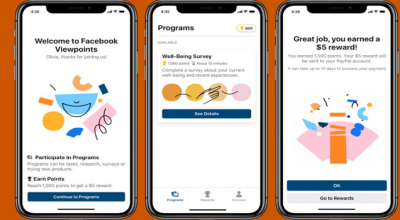

Whatsapp için gelen son dakika bilgilerine göre gizlilik politikasını yenilediği ve bu gelen güncelleme ile beraber tüm kullanıcı bilgilerinin Facebook ile paylaşılacağı isteniyor. Bu durumu kabul eden vatandaşlar Whatsapp kullanımına kaldıkları yerden bir sorun olmadan devam edebilecekler.

Whatsapp'tan Milyonlarca Kullanıcısını Üzecek Haber!

Whatsapp için gelen son dakika bilgilerine göre gizlilik politikasını yenilediği ve bu gelen güncelleme ile beraber tüm kullanıcı bilgilerinin Facebook ile paylaşılacağı isteniyor. Bu durumu kabul eden vatandaşlar Whatsapp kullanımına kaldıkları yerden bir sorun olmadan devam edebilecekler.

-

Türk Telekom Uyardı: İstanbul dahil olmak üzere diğer şehirlerde de internet kesintisi olacak…

Türk Telekom tarafından yapılan açıklama kapsamında 2 boyunca belli bölgelere internet hizmetinin sağlanamayacağı belirtildi. Yapılan açıklama ile belirtilen bölgelerde olan internet kesintilerinin kontrollü ve planlı olarak yapılacağı konusunda kamuoyuna detaylı bilgi verildi.

Türk Telekom Uyardı: İstanbul dahil olmak üzere diğer şehirlerde de internet kesintisi olacak…

Türk Telekom tarafından yapılan açıklama kapsamında 2 boyunca belli bölgelere internet hizmetinin sağlanamayacağı belirtildi. Yapılan açıklama ile belirtilen bölgelerde olan internet kesintilerinin kontrollü ve planlı olarak yapılacağı konusunda kamuoyuna detaylı bilgi verildi.

-

Turkcell, Türk Telekom, Vodafone Tüm vatandaşlara bedava internet dağıtılacak…

Ülkemizde kullanmaya devam ettiğimiz Turkcell, Türk Telekom, Vodafone operatörleri, hızlı bir şekilde kampanyalarına devam ediyor. Turkcell, Türk Telekom, Vodafone gibi güçlü firmalar ülkemizde en önde gelen mobil operatörlerdir.

Turkcell, Türk Telekom, Vodafone Tüm vatandaşlara bedava internet dağıtılacak…

Ülkemizde kullanmaya devam ettiğimiz Turkcell, Türk Telekom, Vodafone operatörleri, hızlı bir şekilde kampanyalarına devam ediyor. Turkcell, Türk Telekom, Vodafone gibi güçlü firmalar ülkemizde en önde gelen mobil operatörlerdir.

-

OnePlus 8T, sahibine 1 dakikada 100 milyon Yuan kazandırdı!

OnePlus; geçtiğimiz haftalarda tanıtıma aldığı akıllı telefon OnePlus 8T; şirket tarafından gelen açıklamalara göre ilk bir dakika içinde tam 100 milyon Yuan değerinde satışı gerçekleşti. Telefonun satışa çıkmasının üzerinden on dakika kadar kısa süre geçmesinin ardından tam 200 milyon Yuan’a kadar satışlar devam etti.

OnePlus 8T, sahibine 1 dakikada 100 milyon Yuan kazandırdı!

OnePlus; geçtiğimiz haftalarda tanıtıma aldığı akıllı telefon OnePlus 8T; şirket tarafından gelen açıklamalara göre ilk bir dakika içinde tam 100 milyon Yuan değerinde satışı gerçekleşti. Telefonun satışa çıkmasının üzerinden on dakika kadar kısa süre geçmesinin ardından tam 200 milyon Yuan’a kadar satışlar devam etti.

-

Turkcell'den Herkese Ücretsiz Bedava İnternet Hediye!

Ülkemizde hem çekim gücü hem fiyatları hem de sunduğu avantajlar ile geçmişten bu zamana kadar en çok tercih edilen operatörlerden bir tanesi olarak Turkcell ilk sırada geliyor. Her zaman Turkcell müşterilerini memnun etmek için bedava kampanyalarını sunmaya devam ediyor.

Turkcell'den Herkese Ücretsiz Bedava İnternet Hediye!

Ülkemizde hem çekim gücü hem fiyatları hem de sunduğu avantajlar ile geçmişten bu zamana kadar en çok tercih edilen operatörlerden bir tanesi olarak Turkcell ilk sırada geliyor. Her zaman Turkcell müşterilerini memnun etmek için bedava kampanyalarını sunmaya devam ediyor.

-

Türkiye’de Bedava İnternet Dönemi Başlıyor! Vodafone, Turkcell, Turk Telekom’da Ücretsiz İnternet Paketinizi Hemen Alın!

2020 bedava internet kampanyaları tüm operatörler için hem faturalı hem de faturasız hat sahipleri için sunuluyor. Gelişen teknolojinin ardından artan internet ihtiyaçlarında sunulan bu fırsatlar tüm müşterilerin daha rahat etmesine yardımcı oluyor. İşte sizler için sunulan internet paketleri;

Türkiye’de Bedava İnternet Dönemi Başlıyor! Vodafone, Turkcell, Turk Telekom’da Ücretsiz İnternet Paketinizi Hemen Alın!

2020 bedava internet kampanyaları tüm operatörler için hem faturalı hem de faturasız hat sahipleri için sunuluyor. Gelişen teknolojinin ardından artan internet ihtiyaçlarında sunulan bu fırsatlar tüm müşterilerin daha rahat etmesine yardımcı oluyor. İşte sizler için sunulan internet paketleri;

-

Fatih Çıtlak Kimdir? Fatih Çıtlak Kaç Yaşında, Nereli, Mesleği Nedir?

Fatih Çıtlak, Kanal D ekranlarında sahur programı yaparak tanınmaktadır. Fatih Çıtlak’ı tanıyan birçok kişi nasıl kilo verdiği gibi konular merak etmektedir. Vermiş olduğu kilolar ile gündem haline gelen Fatih Çıtlak kimdir sorusu da tanımayanların merak ettikleri konulardan bir tanesidir. İşte ünlü ilahiyatçı hakkında merak edilen diğer detaylar..

Fatih Çıtlak Kimdir? Fatih Çıtlak Kaç Yaşında, Nereli, Mesleği Nedir?

Fatih Çıtlak, Kanal D ekranlarında sahur programı yaparak tanınmaktadır. Fatih Çıtlak’ı tanıyan birçok kişi nasıl kilo verdiği gibi konular merak etmektedir. Vermiş olduğu kilolar ile gündem haline gelen Fatih Çıtlak kimdir sorusu da tanımayanların merak ettikleri konulardan bir tanesidir. İşte ünlü ilahiyatçı hakkında merak edilen diğer detaylar..